¿Google nos escanea?

Leyendo

la entrada en Security Art Work de ¿Gmail

como server de C&C?

Me

vino a la cabeza de lo difícil y complicado que sería para una

organización bloquear el envío de correos electrónicos a los

servidores de Google. El correo electrónico, que para muchas

empresas es ya una commodity y lo tienen externalizado a Google, es

un servicio esencial para la operativa diaria de una organización y

casi

tan fundamental como el teléfono. Sin

embargo, si sabemos que hay una botnet que se controla desde los

servidores de correo de Gmail ¿cómo vamos a bloquear el acceso a

estos servidores? Es una decisión difícil y complicada de tomar

donde más vale que detectemos la infección del troyano al

inicio de la propagación, ya que sabemos que una vez infectado, el

atacante tendrá acceso a la

máquina comprometida.

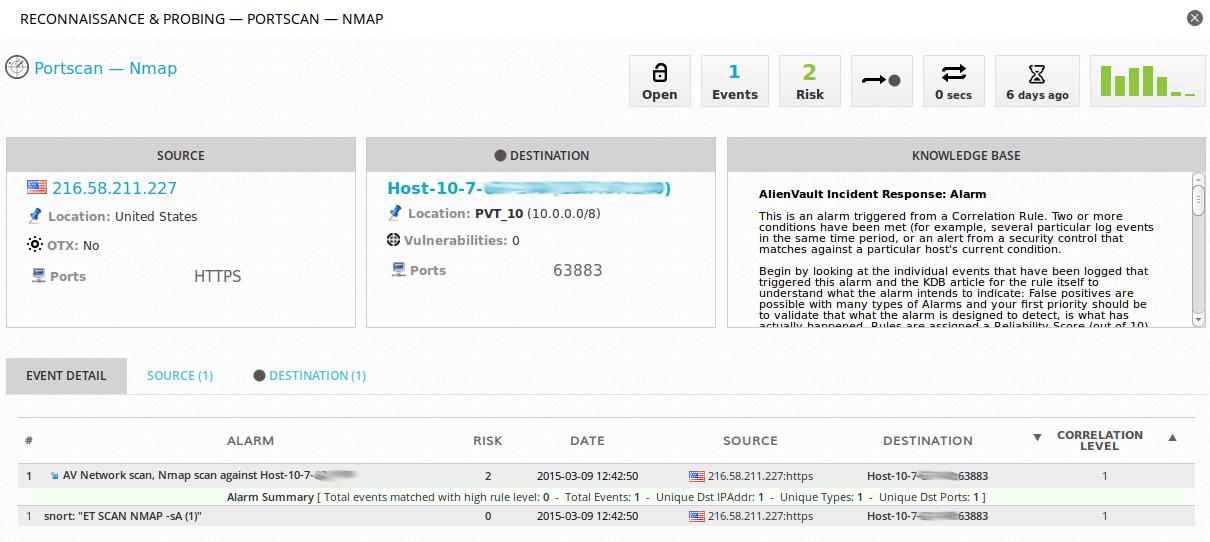

Tras

esta reflexión recordé

las últimas alarmas que están apareciendo en el servicio de

monitorización de la seguridad de Ariolo,

donde muchas de ellas tiene como IP origen direccionamiento del

buscador de Google, ¿nos está atacando Google? Se

trata de análisis

de puertos procedentes del buscador de Google con puerto origen 443,

o por lo menos así lo indica el sistema de detección de intrusos.

Concretamente

la alarma la dispara un evento del IDS Snort que indica que se está

realizando un análisis de puertos mediante la herramienta Nmap y los

parámetros -sA. ¿Qué significa esto? Pues que el atacante está

enviando paquetes con número de ACK 1 sin haber establecido

previamente la sesión, es decir, no está siguiendo el protocolo de

establecimiento de sesión que define TCP/IP. ¿Para

qué? Estos parámetros en Nmap se suelen utilizar para comprobar si

el cortafuegos

que protege el perímetro de la red es del tipo stateful inspection,

que analiza y comprueba los establecimientos de sesión antes de

dejar pasar el tráfico, o por el contrario es un cortafuegos

stateless que tan solo filtra paquetes sin comprobar las sesiones

establecidas. A

continuación podemos ver una captura de red en Wireshark donde se

puede observar

que estamos recibiendo paquetes con número de secuencia 1 y ACK 1.

¿Estamos

hablando de un falso positivo?

¿o

por el contrario Google está llamando a la puerta? Sea lo que sea

será necesario analizarlo con más detalle porque ahora mismo no me

imagino bloqueando el acceso al buscador

de Google.

Un

saludo amigos y recuerda, lo

primero que te venga a la cabeza ¡escríbelo en un comentario!

Commentaires

Enregistrer un commentaire